在本文中,我们将演示使用Data Extractor来识别使用FileVault加密的Macintosh系统中的加密密钥位置。我们还将分享一些使用Data Extractor的技巧和方法。

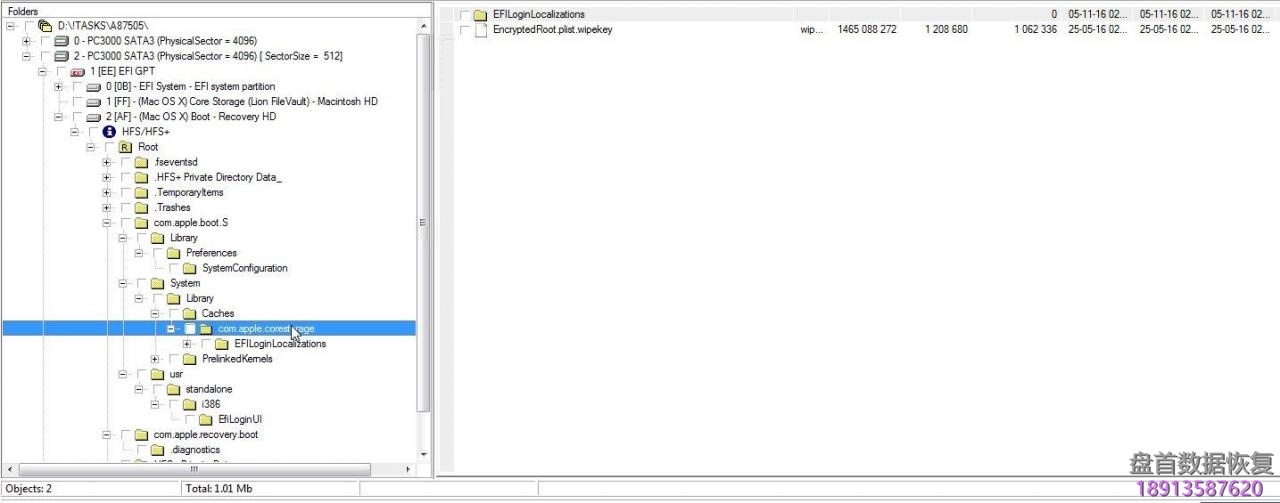

我们开始探索’(Mac OS X)Boot Recovery HD’磁盘一段时间,我们注意到有FileVault分区的加密密钥。

当我们输入FileVault分区的密码时,该密钥将被应用。名为’EncryptedRoot.plist.wipekey’,保存于’com.apple.corestorage’文件夹中。

我们将这个文件保存到本地磁盘上

在某些情况下,该文件可以位于另一个地方或被删除。

我们的目的是在我们输入加密分区的密码时上传这个文件,所以尽管我们不写这个文件,但是我们知道文件的确切名称,可以在另一个地方找到它。

当文件被删除或分区格式化时,我们分别使用“扫描目录文件”选项或“分区分析”。

我们创建加密分区的映射。

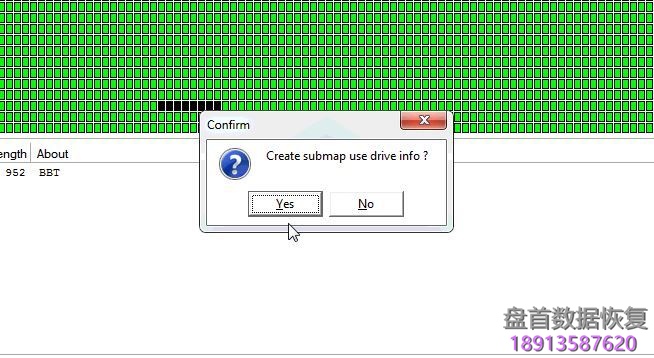

当您为加密的分区创建位图时,有一个重要的参数:Data Extractor要求您创建驱动器的子位图。它看起来像这样:

关键在于,FileVault解密程序对扇区位置非常敏感。当我们创建驱动器的子映射时,扇区将被转移,而Data Extractor无法找到支持扇区并对分区进行解密。所以,我们的选择是“不”。

应用位图作为加密磁盘并输入密码。

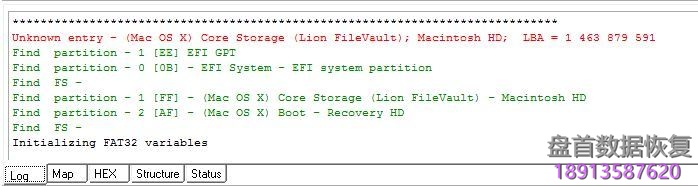

重新生成以下报告:

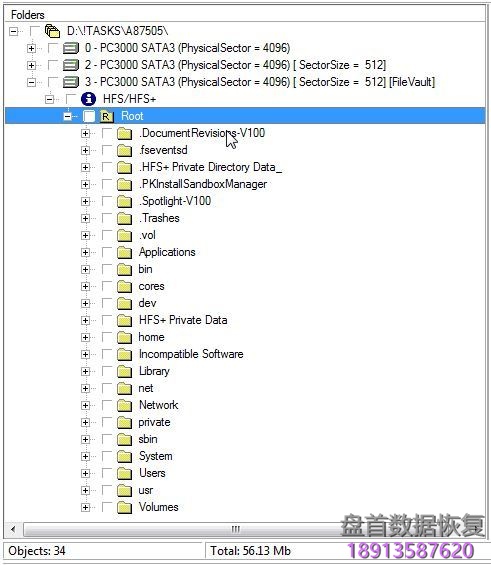

最后,我们得到的文件结构:

可以打开文件

当您无法使用Data Extractor解密FileVault分区时,请密切关注这些功能。 这可能不是一个常见的问题,但我们希望它在某些情况下对您有所帮助。

祝数据恢复好运

未经允许不得转载:苏州盘首数据恢复 » PC3000 Data Extractor解密Apple苹果FileVault加密分区

苏州盘首数据恢复

苏州盘首数据恢复 数据恢复问题可微信咨询

数据恢复问题可微信咨询